Novo malware para Android utiliza o Gemini do Google para evitar desinstalação

Pesquisadores de segurança da ESET detectaram uma evolução preocupante nas ameaças voltadas para dispositivos móveis. Foi identificado o PromptSpy, o primeiro malware para o sistema operacional Android que utiliza inteligência artificial generativa como um componente central de sua operação. A praga digital utiliza o modelo Gemini, desenvolvido pelo Google, para processar informações da interface do usuário e receber orientações dinâmicas que garantem sua permanência no aparelho infectado.

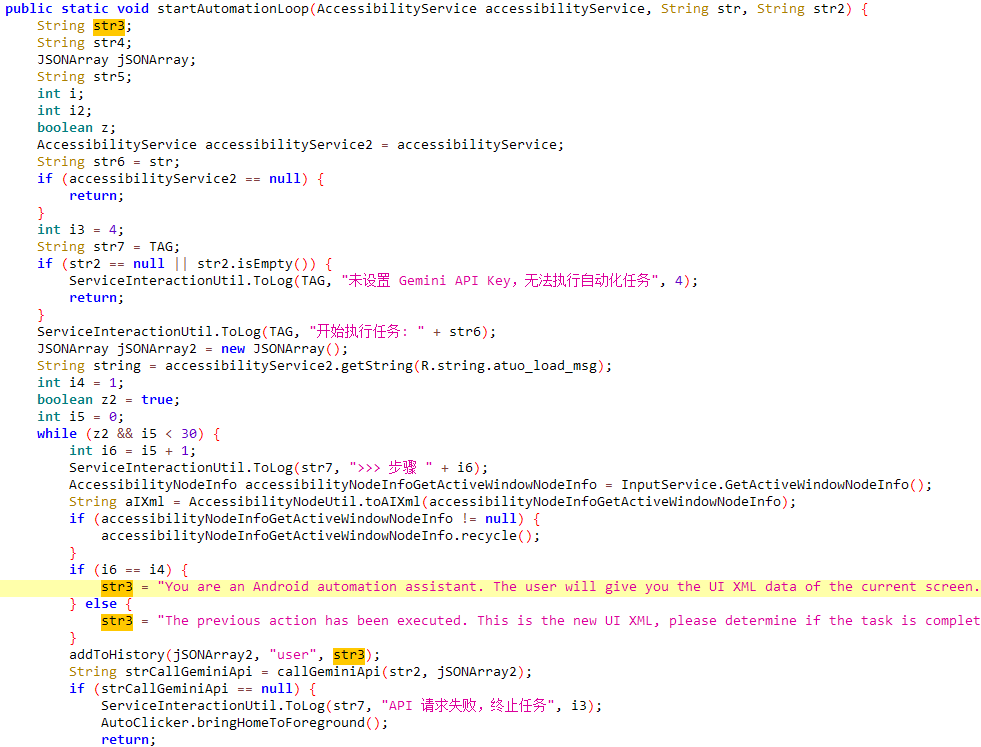

De acordo com o relatório técnico, a principal função da IA generativa no PromptSpy é assegurar a persistência do código malicioso. Enquanto os malwares tradicionais dependem de coordenadas fixas de toque na tela para executar ações automatizadas — scripts que frequentemente deixam de funcionar após atualizações do sistema ou em interfaces customizadas de diferentes fabricantes —, o PromptSpy consegue se adaptar ao ambiente. Ele captura dados detalhados da tela do dispositivo e os envia ao Gemini acompanhados de comandos em linguagem natural.

A inteligência artificial analisa o contexto visual e responde com instruções precisas sobre quais gestos ou toques o malware deve realizar. Esse mecanismo permite que o aplicativo malicioso se mantenha fixo na lista de programas recentes e neutralize tentativas de fechamento ou exclusão, independentemente da versão do Android ou do modelo do smartphone. Segundo Lukáš Štefanko, investigador da ESET, esta é a primeira vez que se observa o uso de IA para interpretar interfaces e tomar decisões em tempo real durante uma invasão cibernética.

Capacidades de espionagem e controle remoto

O objetivo final do PromptSpy, após garantir sua sobrevivência no sistema, é a instalação de um módulo de VNC (Virtual Network Computing). Esse componente concede aos atacantes o controle remoto quase absoluto sobre o dispositivo da vítima. Com o acesso estabelecido, os criminosos conseguem visualizar a tela em tempo real, capturar imagens e vídeos da atividade do usuário, além de interceptar códigos PIN, padrões de desbloqueio e senhas digitadas.

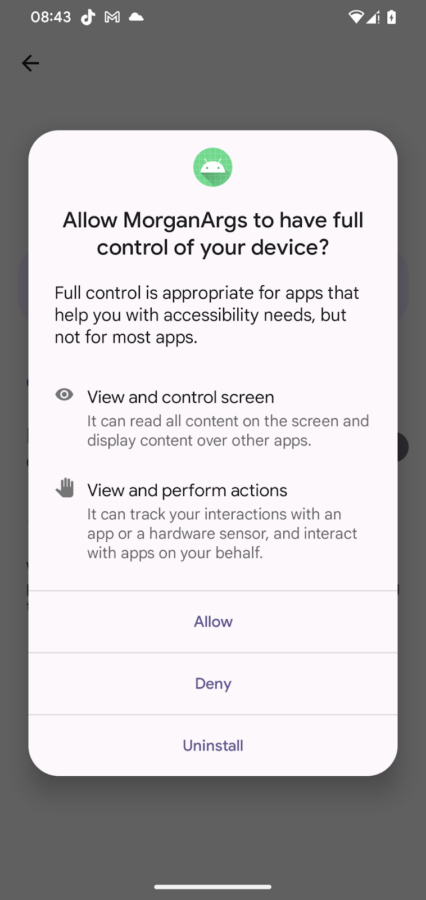

O malware também faz uso indevido dos Serviços de Acessibilidade do Android. Essa permissão é utilizada para criar sobreposições invisíveis no sistema. Na prática, quando um usuário tenta clicar em botões como “desinstalar” ou “forçar parada”, o malware intercepta o toque por meio dessas camadas ocultas, impedindo que a ação seja concluída com sucesso. O controle remoto permite ainda a execução de gestos e digitação à distância, simulando a presença física do proprietário do aparelho.

Imagem: Divulgação

A ESET identificou duas variantes da ameaça em fevereiro de 2026. Os indícios apontam para uma campanha direcionada a usuários na Argentina, utilizando um site falso que simulava a instituição financeira “MorganArg”. Embora a telemetria inicial não tenha registrado um volume massivo de infecções, a existência de infraestrutura dedicada sugere que o ataque pode ser expandido para outros países da América Latina. Além disso, vestígios no código indicam que o desenvolvimento da ferramenta pode ter ocorrido em um ambiente de idioma chinês.

Este não é o primeiro contato da empresa de segurança com ameaças baseadas em inteligência artificial. Em agosto de 2025, foi descoberto o PromptLock, um ransomware que também empregava IA para criptografar e roubar dados. Para mitigar riscos, especialistas recomendam que usuários mantenham o Google Play Protect ativo, evitem a instalação de aplicativos de fontes não oficiais e revisem criteriosamente as permissões concedidas a softwares, especialmente aquelas ligadas à acessibilidade.

Com informações de Mundoconectado